Telefónica doznał ataku ransomware

Spisu treści:

Dzisiaj dowiadujemy się o dość znaczącym ataku na wewnętrzną sieć Telefónica, który potwierdzają nam wewnętrzne źródła w firmie. Atak ten może mieć również wpływ na Vodafone, Santander i Capgemini. Telefonica mówiła swoim pracownikom za pośrednictwem systemu publicznego adresu, aby wyłączyli komputery, aby zapobiec rozprzestrzenianiu się Ransomware w całej sieci.

Telefónica cierpi na atak ransomware

Nie wiadomo dokładnie, co się dzieje, ale Telefónica podniosła alarm do swoich pracowników, a niektórzy pracownicy lub pracownicy wyciekają informacje o tym, co się stało w sieciach społecznościowych. Wiemy, że jest to dość poważny atak na wewnętrzną sieć operatora, ponieważ odłączyli oni urządzenia od sieci i wyłączyli je, a także dali sygnał ostrzegawczy centrom danych, które używają ich sieci, aby je aktualizować.

Początkowo problem dotyczy tylko Telefónica Hiszpania i nie tylko centrali, ale także spółek zależnych.

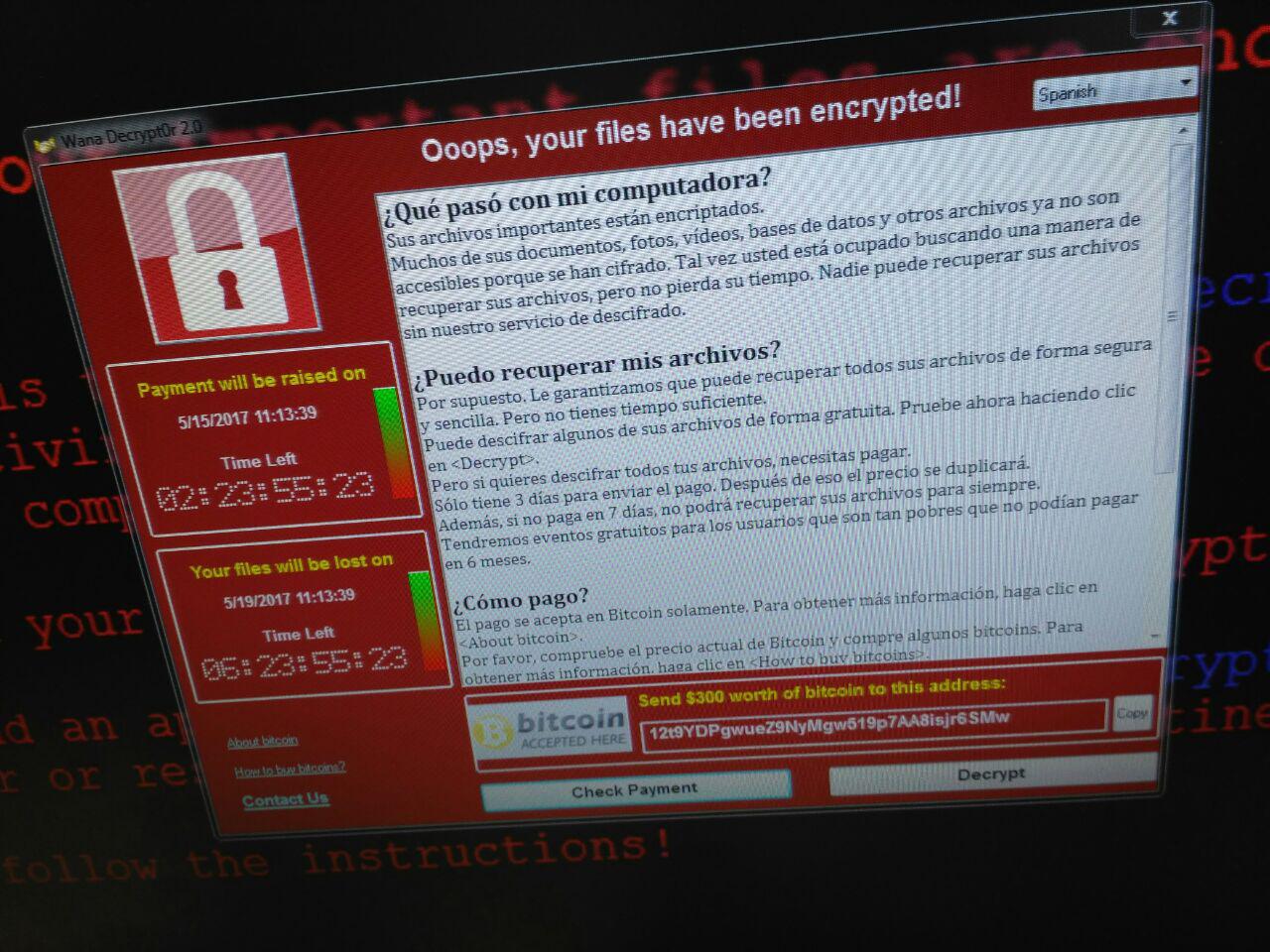

WanaDecryptor V2 to nazwa oprogramowania ransomware, które wpływa na Telefónicę i inne firmy. WanaDecrypor wykorzystuje zdalne wykonywanie poleceń, wykorzystując lukę protokołu SMB, która powoduje, że szkodliwe oprogramowanie jest dystrybuowane na inne komputery z systemem Windows w tej sieci.

Dotyczy to systemów Windows w różnych wersjach, takich jak Windows Server 2008/2012/2016, Windows 7, Windows 8, Windows 8.1, Windows 10, Windows Vista SP2. Według tego raportu luka wykorzystana w cyberataku została zawarta w biuletynie zabezpieczeń firmy Microsoft 14 marca, a dokument pomocy technicznej rozwiązuje problem, który można zobaczyć tutaj.

To, co widzisz na tym zdjęciu, to oświadczenie, które opublikowałem telefonicznie jego pracownikom, aby zapobiec dalszemu rozprzestrzenianiu się oprogramowania ransomware. Znaleźliśmy kilka analiz tego złośliwego oprogramowania w Hybrid Analysis i Total Virus.

Gdzie jest zainstalowany WanaDecryptor V2?

Zacznij od zmodyfikowania plików dla tych ścieżek:

C: \ WINDOWS \ system32 \ msctfime.ime

C: \ WINDOWS \ win.ini

C: \ DOCUME ~ 1 \ User \ LOCALS ~ 1 \ Temp \ c.wnry

C: \

C: \ DOCUME ~ 1 \ User \ LOCALS ~ 1 \ Temp \ msg \ m_English.wnry

Zmodyfikuj lub dodaj następujące klucze do rekordów:

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ IMM

HKEY_USERS \ S-1-5-21-1547161642-507921405-839522115-1004 \ Software \ Microsoft \ Windows NT \ CurrentVersion \ AppCompatFlags \ Layers

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ CTF

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ CTF \ SystemShared

HKEY_USERS \ S-1-5-21-1547161642-507921405-839522115-1004

HKEY_LOCAL_MACHINE \ Software \ WanaCrypt0r

HKEY_CURRENT_USER \ Software \ WanaCrypt0r

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ ProfileList \ S-1-5-21-1547161642-507921405-839522115-1004

HKEY_LOCAL_MACHINE \ System \ CurrentControlSet \ Control \ Session Manager

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ currentVersion \ Time Zones \ W. Czas europejski standardowy

HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Time Zones \ W. Czas standardowy europejski \ Dynamiczny czas letni

HKEY_CURRENT_USER \ SOFTWARE \ Microsoft \ CTF \ LangBarAddIn \

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ CTF \ LangBarAddIn \

Więcej informacji o Malwr

Po ataku oddziału jaszczurów para spada

Steam nie działa. Steam przestaje działać po ataku Oddziału Jaszczurów. Strona Steam nie będzie atakiem typu „odmowa usługi” ze strony hakerów.

Jak uniemożliwić routerowi udział w ataku DDOS

Zapobieganie udziałowi routera w ataku DDoS jest możliwe, jeśli zastosujesz się do szeregu zaleceń. Zmień hasła i nazwę routera.

Taringa doznał włamania i wpłynęło to na 28 milionów kont

Taringa doznał włamania i wpłynęło to na 28 milionów kont. Dowiedz się więcej o hakowaniu, które wpływa na społeczność online.